Видеонаблюдение через облачные сервисы

Технология облачного видеонаблюдения отличается тем, что видео отправляется напрямую в сетевое хранилище, и оттуда его можно просмотреть. Для работы необходим регистратор или камера с поддержкой технологии P2P. А вот статичный IP-адрес не потребуется. Чтобы настроить устройство, достаточно зайти в его меню и отметить галочкой пункт «Облако» или «P2P». Запись начинает осуществляться в облачное хранилище.

Существуют платные и бесплатные сервисы, которые предлагают место для хранения видео. Одним из них является условно-бесплатный Ivideon: подключение до 15 камер осуществляется бесплатно. Достаточно пройти простую регистрацию, и можно пользоваться услугами. Для того чтобы просмотреть видео, необходимо зайти удаленно на сайт и ввести на сайте в форму логин и пароль.

Как защитить себя от слежки

Заклеивать камеру телефона — не лучший способ защиты собственной жизни от слежки. Вредоносное ПО зачастую отслеживает не только фото- и видеоматериалы, но и социальные сети с мессенджерами. Рассмотрим правила защиты девайса от возможной слежки:

- Скачивать приложения только из специально созданного для этого сервиса. При загрузке программного обеспечения со сторонних сайтов велика вероятность заражения.

- Ставить пароли на приложения, соцсети, мессенджеры. Даже если злоумышленник проник через уязвимости Android- и iOS-систем в смартфон, он не сможет пойти дальше, так как код пароля ему неизвестен. Лучше ставить графические коды. Обязательный пароль требуется на банковские приложения с реквизитами платежных карт.

- Не давать посторонним телефон в руки. Банальное правило обезопасит владельца устройства от утечки данных.

Проследить через камеру современного телефона сложно и почти невозможно. Но злоумышленники и разработчики шпионского ПО совершенствуют методы проникновения. Поэтому лучше не скачивать подозрительные файлы на цифровой девайс.

Как использовать камеру чужого смартфона для слежки

Использовать удаленно чужой смартфон в качестве инструмента для слежки, с большой вероятностью, не получится. Можно попробовать установить стороннее приложение, которое будет следить за действиями пользователя по камере.

Но сделать это можно только при условии, что устройство находится в доступном расположении. Например, жена или муж, при знании кода разблокировки, могут попробовать установить подобную программу.

Из недостатков описанного метода выделяют платные версии программ. Никакой разработчик шпионского ПО не предоставит свою разработку просто так. Следить за владельцем телефона придется в стационарном режиме, то есть по компьютеру. Сервисам придется предоставить все возможные данные о девайсе. Такие программы существуют для айфонов и андроидов.

SpyGo

Применяется как для слежки за офисными ПК, так и за домашним компьютером.

Имеет условно бесплатную лицензию с ограниченным функционалом.

Есть пробная бесплатная версия с возможностью слежки всего 20 минут в сутки.

Программа включает в свой функционал:

– кейлоггер,

– отслеживание посещений сайтов и открытие программ (когда были запущены/открыты, сколько времени активно использовались),

– операции с файлами, мониторинг содержимого буфера обмена,

– если имеется микрофон, то софт дает возможность прослушивания окружающей обстановки,

– записывает все, что происходит на экране монитора,

– отслеживает простои в работе за ПК,

– мониторит подключение съемных носителей и т.д.

Однако, по оценкам пользователей, программа не совместима с несколькими версиями Windows.

И то, как выглядишь сегодня…

Вторая школа идентификации человека, которая достаточно сильно развивается, например, на Facebook и Google, работает по-другому. Она основана на алгоритмах машинного обучения и автоматической загрузке и отправке образцов данных для сравнения со всеми имеющимися ресурсами в интернете. Подробнее здесь.

Для правильного опознания лица используют различные другие данные: форму ноги, головы, татуировки, манеру двигаться, одеваться и т.д. Экспериментальный проект Facebook может идентифицировать человека с точностью до 83%, если есть достаточное количество примеров фотографий.

Остается вопрос, какого количества снимков достаточно. Если там, на другом конце, есть только одно ваше фото, даже очень хорошего качества, возможность правильного распознавания сильно падает. Вот почему технологии Big Data и быстрые алгоритмы поиска в интернете так популярны.

И здесь мы подошли к важному моменту: стоит ли открыто публиковать в интернете свои фотографии? Мы можем пережить тот факт, что Facebook или Google использует их для своих маркетинговых целей, потому что невозможно полностью скрыться от этой парочки «Больших Братьев». Предположим, что для своей страницы на Facebook вы выбрали настройку Только для друзей

Браво, однако, Вам не удастся избежать публикации ваших фотографий другими людьми. А что с вашим профилем на LinkedIn? Трудно исключить все источники, даже при полном отказе от социальных сетей

Предположим, что для своей страницы на Facebook вы выбрали настройку Только для друзей. Браво, однако, Вам не удастся избежать публикации ваших фотографий другими людьми. А что с вашим профилем на LinkedIn? Трудно исключить все источники, даже при полном отказе от социальных сетей.

На это нет единого решения. Вероятно, лучшим выходом будут более жесткие правила, связанные с рынком биометрических данных со стороны правительства, а также более осознанное отношение общества.

Таким образом, пора привыкнуть к мысли, что наши личные фотографии должны оберегаться также, как наши документы или сканы кредитной карты. Публиковать их везде абсолютно нежелательно.

Защита от подглядывания

Первое, что приходит на ум большинству людей после демонстрации легкого взлома камер, — это заклеивать их изолентой. Владельцы веб-камер со шторкой считают, что их проблема подглядывания не касается, и зря. Возможно еще и подслушивание, поскольку, кроме объектива, у камер есть микрофон.

Разработчики антивирусов и других комплексов программной защиты используют путаницу в терминологии для продвижения своих продуктов. Они пугают статистикой взлома камер (которая действительно впечатляет, если в нее включить IP-камеры), а сами предлагают решение для контроля доступа к веб-камерам, причем технически ограниченное.

Защиту IP-камер можно повысить простыми средствами: обновив прошивку, сменив пароль, порт и отключив учетные записи по умолчанию, а также включив фильтрацию IP-адресов. Однако этого мало. Многие прошивки имеют неустраненные ошибки, которые позволяют получить доступ безо всякой авторизации — например, по стандартному адресу веб-страницы с LiveView или панели настроек. Когда находишь очередную дырявую прошивку, так и хочется ее обновить удаленно!

Помоги обновить прошивку уязвимой камеры

Помоги обновить прошивку уязвимой камеры

Взлом веб-камеры — совсем другое дело. Это всегда верхушка айсберга. Обычно к тому времени, когда атакующий получил к ней доступ, он уже успел порезвиться на локальных дисках, украсть учетки всех аккаунтов или сделать компьютер частью ботнета.

Тот же Kaspersky Internet Security предотвращает несанкционированный доступ только к видеопотоку веб-камеры. Он не помешает хакеру изменить ее настройки или включить микрофон. Список защищаемых им моделей официально ограничивается веб-камерами Microsoft и Logitech. Поэтому функцию «защита веб-камеры» стоит воспринимать лишь как дополнение.

И то, как выглядишь сегодня…

Вторая школа идентификации человека, которая достаточно сильно развивается, например, на Facebook и Google, работает по-другому. Она основана на алгоритмах машинного обучения и автоматической загрузке и отправке образцов данных для сравнения со всеми имеющимися ресурсами в интернете. Подробнее здесь.

Для правильного опознания лица используют различные другие данные: форму ноги, головы, татуировки, манеру двигаться, одеваться и т.д. Экспериментальный проект Facebook может идентифицировать человека с точностью до 83%, если есть достаточное количество примеров фотографий.

Остается вопрос, какого количества снимков достаточно. Если там, на другом конце, есть только одно ваше фото, даже очень хорошего качества, возможность правильного распознавания сильно падает. Вот почему технологии Big Data и быстрые алгоритмы поиска в интернете так популярны.

И здесь мы подошли к важному моменту: стоит ли открыто публиковать в интернете свои фотографии? Мы можем пережить тот факт, что Facebook или Google использует их для своих маркетинговых целей, потому что невозможно полностью скрыться от этой парочки «Больших Братьев». Предположим, что для своей страницы на Facebook вы выбрали настройку Только для друзей. Браво, однако, Вам не удастся избежать публикации ваших фотографий другими людьми

А что с вашим профилем на LinkedIn? Трудно исключить все источники, даже при полном отказе от социальных сетей

Браво, однако, Вам не удастся избежать публикации ваших фотографий другими людьми. А что с вашим профилем на LinkedIn? Трудно исключить все источники, даже при полном отказе от социальных сетей

Предположим, что для своей страницы на Facebook вы выбрали настройку Только для друзей. Браво, однако, Вам не удастся избежать публикации ваших фотографий другими людьми. А что с вашим профилем на LinkedIn? Трудно исключить все источники, даже при полном отказе от социальных сетей.

На это нет единого решения. Вероятно, лучшим выходом будут более жесткие правила, связанные с рынком биометрических данных со стороны правительства, а также более осознанное отношение общества.

Таким образом, пора привыкнуть к мысли, что наши личные фотографии должны оберегаться также, как наши документы или сканы кредитной карты. Публиковать их везде абсолютно нежелательно.

Life360

Life360 позиционируется как полноценная семейная социальная сеть, в которой отслеживание местоположения — базовая функция. Программа предупреждает, когда кто-то из членов семьи подходит к дому, поддерживает функцию тревожной кнопки и семейный групповой чат. Создание локаций и информирование об уровне заряда батареи на нужном девайсе тоже имеется, как и во многих аналогичных приложениях.

Life360 — кроссплатформенная соцсеть для близких людей

Недавно стало возможным создавать «Круги» из разных пользователей и открывать определенную информацию о себе только конкретному «Кругу», общаться с его участниками в отдельном чате и использовать отдельные настройки. Кстати, пользователь может в любой момент запретить остальным видеть его местоположение — и имеет на это право.

Многие функции, например, оперативная информация о местах, где можно получить помощь в случае непредвиденной ситуации, доступны лишь в США. Но и в наших краях приложение все равно удобно. В зависимости от доступных функций, цена платной версии составляет от 229 до 2690 рублей, также существует 7-дневный тестовый период.

| Рейтинг ZOOM | Платформа | Доп. возможности | Цена |

| 1. TrackView | iOS, | просмотр изображения с камер, прослушивание | от i229 |

| 2. «Где мои дети» | iOS, Android | тихий звонок, прослушивание, уровень заряда, создание локаций, архив маршрутов, SOS | от i169 в мес. |

| 3. KidControl | iOS, Android, | тихий звонок, прослушивание, уровень заряда, создание локаций, архив маршрутов, SOS | i529 |

| 4. Life360 | iOS, Android | уровень заряда, создание локаций, семейный чат, SOS, создание Кругов | от i229 в мес. |

| 5. «Маяк» | iOS, Android | тихий звонок, уровень заряда, создание локаций, архив маршрутов, SOS | от i229 в мес. |

| 6. Kaspersky Safe Kids | iOS, Android, Windows | Родительский контроль, ограничение времени в сети, блокировка сайтов и приложений, уровень заряда, безопасные зоны, архив маршрутов | i299 в мес. или i899 в год |

| 7. «Знает мама» | iOS, Android, Windows | уровень заряда, архив маршрутов | бесплатно |

Как понять, что компьютер заражен?

Хулиганам не нужно, чтобы вы догадались о том, что вашим компьютером пользуется кто-то еще. Множество жертв RAT-еров не осознают своей участи. Анализ форумов выявил признаки, которые могут говорить о том, что вы стали «рабом»:

Даты последнего открытия файлов не совпадают с моментами, когда вы их открывали

Если у вас есть текстовый файл с паролями на рабочем столе, то обратите на него внимание в первую очередь;

Когда вы отходите от компьютера, то после находите курсор не в том месте, где вы его оставили;

Окна и вкладки в браузере внезапно открываются/закрываются;

Сразу с нескольких ваших аккаунтов в мессенджерах и соцсетях внезапно начал рассылаться спам;

Вы недосчитались денег на вашем электронном кошельке.

NeoSpy

Программа, способная следить за человеком через компьютер. Работа софта ведется в скрытом режиме, даже при установке на ПК. Однако у администратора есть 2 варианта Неоспай – скрытый и открытый (администраторский). Во втором случае создается ярлык в каталоге Program Files, а также создается ярлык на рабочем столе.

В диспетчере задач процессы софта не отображаются. Применяется NeoSpy как компаниями для мониторинга персонала, работающего за ПК, так и для домашнего слежения.

Есть платные и бесплатная версии программы. Бесплатная имеет ограничения в просмотре отчетов.

Что может программа:

– перехватывает содержимое буфера обмена,

– в реальном времени показывает экран пользователя,

– отслеживает нажатие клавиш на клавиатуре,

– мониторит подключение съемных носителей,

– отслеживает поисковые запросы, посещение сайтов. Запуск приложений,

– сохраняет снимки с веб-камеры, а также делает скриншоты экрана ПК пользователя,

– ведет запись звонков в Skype,

– определяет по Wi-Fi координаты ПК,

– отслеживает переписку в электронной почте и т.д.

Скрытое видеонаблюдение – что это такое, принцип работы, особенности, применение

Система потайного видеомониторинга отличается от традиционного габаритами оборудования и местом установки. Так, если обычно камеры обладают нормальным размером и находятся на виду, то в рассматриваемом случае они достаточно компактны и располагаются в незаметном месте. Это позволяет не только вести видеосъемку скрыто, но при монтаже не оказывать влияния на стиль внутреннего оформления. При этом зачастую они обладают беспроводным способом передачи сигнала, передают звук и не отличаются по качеству изображения от стандартных аналогов.

В комплект системы видеонаблюдения входят следующие основные узлы:

- Одна или несколько камер.

- Видеорегистратор.

- Блок питания.

- Жесткий диск.

- Кабеля и разъемы для подключения.

По типу исполнения видеокамеры могут быть корпусными и бескорпусными. В первом случае все детали находятся в сборке и надежно защищены от внешних факторов. Кроме того, они оснащаются разъемами для подключения различных компонентов – микрофона, ИК-подсветки, карты памяти и проч.

Мини-камеры отличаются компактностьюИсточник miro.medium.com

Если мини-камера для скрытого видеонаблюдения беспроводная, то питается она, как правило, от встроенного аккумулятора или батареек, но может подключаться и через электропроводник. Принцип действия устройства сводится к фокусировке обзорной области через объектив на чувствительный элемент. С него преображенный сигнал поступает на видеорегистратор, а затем на монитор, жесткий диск для записи или мобильное устройство пользователя.

При этом вести наблюдение такое оборудование может только днем. Для ночной съемки потребуется специальная инфракрасная подсветка. Однако и камера при этом должна иметь специальную матрицу с низкой степенью светочувствительности для работы в темноте.

Плюсы и минусы, применение

Помимо того, что мини-камеры легко установить и использовать незаметно для окружающих, применение их в системе видеонаблюдения характеризуется следующим набором плюсов:

- Защита от случайного или преднамеренного повреждения.

- Прочный компактный корпус.

- Возможность применения для помещений различной площади или открытого участка.

- Контроль за ситуацией на удалении в онлайн-режиме.

За ситуацией в доме можно следить через смартфонИсточник ae04.alicdn.com

- Оповещение хозяина дома о различных событиях.

- Запись и хранение данных на жестком диске.

- При необходимости надежная идентификация злоумышленников, проникнувших в дом или на территорию.

- Не только видео-, но и аудио-наблюдение зоны просмотра – при наличии подключенного микрофона.

- Легкость установки.

Недостатки систем скрытого видеонаблюдения прежде всего выражаются в более высокой стоимости оборудования по сравнению с обычными вариантами, а также несколько худшим качеством изображения, но не более, чем на 10-15% от стандартного. Кроме того, у беспроводных изделий ограничен заряд – так, что батарейки приходится часто менять, аккумулятор подзаряжать, а если упустить момент, съемка просто в один момент прекратится.

Применяются тайно устанавливаемые видеокамеры в частном доме со следующими целями:

- Обеспечение безопасности домочадцев, домашних животных, имущества.

- Контроль и наблюдение за посетителями.

- Слежка за выполнением своих обязанностей работниками, нанятыми и работающими в доме или на участке.

- Наблюдение за детьми, престарелыми, животными, оставленными без присмотра.

Мини-камера незаметно следит за придомовым участкомИсточник camera39.ru

Контроль за рабочими параметрами оборудования – отопительного котла, водопровода, бытовой техники.

Законность применения

Тем, кто желает вести тайную видеосъемку в своем доме или на участке, необходимо понимать, что установка скрытой камеры должна соответствовать законодательной базе. В частности, должны быть учтены следующие особенности:

- Установка скрытых камер в общественном месте, например, на улице, незаконна. Как минимум за это грозит штрафом с конфискацией оборудования.

- Проведение тайного видеонаблюдения в доме допускается при условии уведомления всех членов семьи и гостей.

- Скрытая видеосъемка участка допускается, если зона охвата не затрагивает 3-их лиц – то есть соседей и прохожих по улице.

Скрытая видеосъемка в общественном месте должна сопровождаться оповестительной табличкойИсточник insigns.ru

Таким образом, владелец дома должен уведомлять гостей и наемных работников о скрытой съемке, но не обязан обнародовать место установки оборудования. Так как если ему понадобиться что-то доказать с использованием видеоматериалов, то может последовать встречный иск о вторжении в частную жизнь.

Подключение Wi-Fi камеры

Подключение IP-камеры c Wi-Fi роутером в целом осуществляется по такой же схеме, но для просмотра видео потребуется наличие специальной программы для просмотра видеокамер наблюдения через интернет. Чаще всего это фирменный софт производителя самой камеры. Программа скачивается из интернета и устанавливается на смартфон. Подключение камеры к телефону осуществляется именно через эту программу.

Совет! Wi-Fi видеокамеру гораздо удобнее использовать там, где нет возможности протягивать провода. Вполне логично установить такую камеру в подъезде или на даче, а после подключаться к ним с планшета, смартфона или ноутбука.

Как защитить себя от слежки

Заклеивать камеру телефона — не лучший способ защиты собственной жизни от слежки. Вредоносное ПО зачастую отслеживает не только фото- и видеоматериалы, но и социальные сети с мессенджерами. Рассмотрим правила защиты девайса от возможной слежки:

- Скачивать приложения только из специально созданного для этого сервиса. При загрузке программного обеспечения со сторонних сайтов велика вероятность заражения.

- Ставить пароли на приложения, соцсети, мессенджеры. Даже если злоумышленник проник через уязвимости Android- и iOS-систем в смартфон, он не сможет пойти дальше, так как код пароля ему неизвестен. Лучше ставить графические коды. Обязательный пароль требуется на банковские приложения с реквизитами платежных карт.

- Не давать посторонним телефон в руки. Банальное правило обезопасит владельца устройства от утечки данных.

Проследить через камеру современного телефона сложно и почти невозможно. Но злоумышленники и разработчики шпионского ПО совершенствуют методы проникновения. Поэтому лучше не скачивать подозрительные файлы на цифровой девайс.

Правда ли, что за нами могут следить через веб-камеру

В Интернете действительно можно найти программы, позволяющие взламывать компьютеры для доступа ко всем подключенным устройствам, включая веб-камеру. Кроме того, существуют специальные тематические форумы, на которых весь процесс взлома ПК описывается в несколько этапов с указанием необходимого программного обеспечения. Поэтому фактически при наличии соответствующих знаний пользоваться инструкциями может любой желающий, от скучающих подростков до профессиональных мошенников.

Однако спецслужбы также пользуются возможностью шпионить за человеком — по крайней мере, так сказал Эдвард Сноуден, передавший конфиденциальную информацию из Агентства национальной безопасности США в The Guardian и The Washington Post. В предоставленных Сноуденом документах содержалась информация о том, как американские спецслужбы осуществляли тотальную слежку за информационными коммуникациями между гражданами многих государств мира. В частности, они говорили о проектах PRISM, X-Keyscore и Tempora, которые изначально создавались для борьбы с преступностью, но в конечном итоге использовались для получения данных от миллионов пользователей Интернета.

Одно из дешевых приложений для слежки – Spyzie

Удобное и дешевое приложение для смартфонов, способствующее в организации слежки. Уникальная особенность проекта в том, что после инсталляции на девайс цели, иконка пропадает автоматически.

Ключевые особенности:

- Доступ к вызовам и удаленным сообщениям. Просматривать можно все звонки, сообщения, связанных с пользователем.

- Просмотр истории браузера.

- Ознакомления с сообщениями в WhatsApp. Даже если пользователь удалил часть переписки, будет сохранена ее копия.

- Блокировка приложения. Можно запретить работу с любыми программами на устройстве. Опция удобна для родителей, контролирующих контент, что просматривает и использует ребенок.

- Кейлогер. Функция позволяет получать доступ к паролям, а в дальнейшем пользоваться ими для посещения социальных сетей.

Принцип использования программы прост. Сначала создают аккаунт на сайте spyzie.com, вводят данные цели и начинают просмотр интересуемой информации.

Правила безопасности для предотвращения слежки через веб-камеру

Включайте её только тогда, когда Вы в ней нуждаетесь

Этот совет касается внешних веб-камер, которые подключаются к компьютеру с помощью USB-портов. Конечно, это будет связано с определенными неудобствами, и Вам всегда надо будет помнить о необходимости включить её перед сеансом видеосвязи.

Но зато Вы сможете на все 100% быть уверены в том, что никто за Вами не шпионит и пока она отключена никакой слежки просто технически невозможно.

Закрывайте объектив веб-камеры защитной крышкой

Некоторые модели имеют защитные колпачки на объектив, входящие в комплект поставки. Не игнорируйте использование этого дополнительного средства безопасности, когда камера стоит без дела.

Если колпачок не предусмотрен, то вместо него вполне можно использовать подходящие предметы, например, клейкую непрозрачную ленту. Или просто после окончания разговора направьте её объектив на потолок или стену и если вдруг слежка уже ведётся, то хотя бы злопыхатели через неё ничего лишнего не увидят.

Используйте надежную систему безопасности

Если у Вас имеется встроенная в ноутбук или деск-топ веб-камера, то придется всерьез позаботиться о настройке внутренней системы безопасности. Стандартный набор системы защиты от взлома включает в себя:

- антивирус;

- анти шпион;

- надежный брандмауэр;

- подобные им программы.

Кроме того, основные браузеры обычно сообщают пользователям о том, что их веб-камера пытается перейти в активное состояние и предлагают дать разрешение на ее подключение.

Для ремонта компьютеров пользуйтесь услугами сертифицированных сервисных центров

Естественно, которые могут дать гарантию о не нарушении системы безопасности Вашего «аппарата». Если Ваш компьютер ремонтируют случайные люди, то существует вероятность, что они установят на нем шпионское программное обеспечение или же приложения, обеспечивающие удаленный доступ к нему, а значит слежка через веб-камеру вполне вероятна.

Если после ремонта компьютера вы обнаружили на нем установленные программы неизвестного назначения, то следует немедленно проконсультироваться с технически подкованными друзьями или знакомыми, а затем удалить их.

Используйте надежные пароли для работы в беспроводных сетях доступа

Специалисты утверждают, что надежный пароль доступа к Wi-Fi-сети должен содержать не менее 7 символов, набранных в различных регистрах, и состоять из сложной буквенно-цифровой «смеси». Соблюдение таких мер безопасности не повредит и Вашему компьютеру.

Правильно настройте веб-камеру

В программных настройках обычно содержится пункт, который подразумевает уведомление пользователя о том, что она перешла в активное состояние — возможна слежка!

Это может быть:

- световой индикатор, загорающийся на корпусе прибора;

- звуковой сигнал;

- информационное окно, появляющееся на экране компьютера (желательно сразу же поставить напротив этого пункта галочку).

Надеюсь, что соблюдение этих несложных советов помешает злоумышленникам шпионить за Вами и слежка через веб-камеру станет для них просто невозможной. Это поможет Вам чувствовать себя более уверенно перед её «недремлющим оком».

Удачи вам! До скорых встреч на страницах блога PenserMen.ru.

Чем руководствоваться при покупке веб-камеры

Веб-камера в качестве видеонаблюдения дома работает прекрасно, но только тогда, когда вы приобрели устройство с определенными параметрами, касающимися, прежде всего, качества записываемого изображения.

На что же обратить внимание при выборе веб-камеры?

- Тип подключения – веб-камеры подключаются к компьютеру через порт USB 2.0 или USB 3.0. В случае спецификации 2.0 данные передаются с максимальной скоростью 480 Мбит/сек, в свою очередь, для USB 3.0 максимальная скорость передачи данных составляет 5 Гбит/сек. На рынке можно встретить также устройства, которые для связи используют сеть Wi-Fi, разъем RJ-45 или разъем HDMI.

- Тип датчика – в большинстве доступных веб-камер используются датчики CMOS, которые прекрасно справляются при дневном свете, а также ночью в хорошо освещенных помещениях. Приобретая видеокамеру, стоит проверить также размер сенсора и, соответственно, его диагональ – чем больше, тем лучше качество изображения, но также больше устройство. Значение также имеет диапазон чувствительности.

- Разрешение – отвечает за качество записываемого изображения и детализацию. Чем выше разрешение, тем больше информации может быть сохранено, а изображение гораздо четче.

- Встроенный микрофон – это необязательно, но полезно не только в случае построения видеонаблюдения с использованием веб-камеры, но также для повседневного использования. Микрофон пригодится, если камера будет использоваться как радио-няня для самых маленьких.

- Питание – подавляющее большинство веб-камер питается через порт USB. При покупке стоит проверить указанную производителем информацию о питании устройства.

Доступ через трояны

Если хакеры не могут использовать существующие точки входа в веб-камеру, они постараются создать новые. Это простейший метод, поскольку жертвы сами приходят к ним.

Нужно обманом заставить установить на компьютер троян, который выдаёт себя за обычное безвредное приложение. На самом деле он открывает злоумышленникам доступ к компьютеру. Троян может прийти через вложение в электронном письме, на веб-странице, через поддельные сообщения об обнаружении у вас на компьютере вирусов с предложением удалить их. Если согласиться, вирус на самом деле появится на компьютере.

Когда злоумышленник установил троян, он может поставить приложение для дистанционного доступа к компьютеру. После этого он может делать с ним что угодно незаметно для вас, в том числе просматривать веб-камеру.

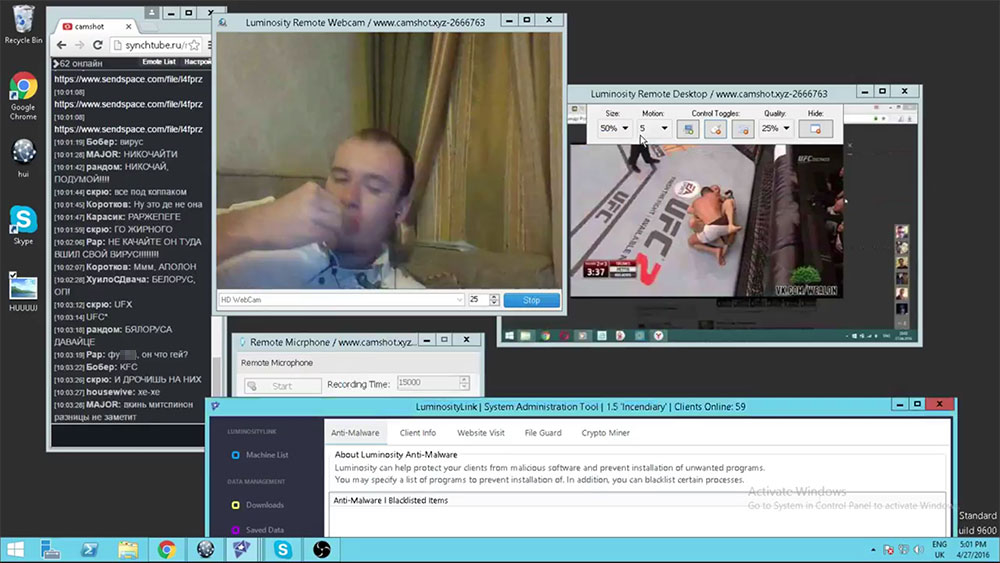

LuminosityLink

Программа, действовавшая по принципу трояна, стоила всего $30. С её помощью преступники могли незаметно подключиться к компьютеру пользователя и наблюдать за обстановкой через веб-камеру. Им было достаточно дождаться, пока владелец компа совершит перед ним что-то непотребное — разденется, займётся сексом, посмотрит порнушку, покроет трёхэтажным матом начальника, — и в руках хакеров оказывался инструмент для шантажа и вымогательства. Эту программу купили 8600 пользователей.

Часто LuminosityLink проникает на компьютер жертвы через спам. Поэтому методы защиты от этой угрозы очевидны — не читайте подозрительные рассылки. Конечно, можно ещё заклеить веб-камеру. Правда, в этом случае шуток со стороны знакомых вам вряд ли удастся избежать.

Камера следит? Как проверить?

Если вы начали читать и сидите с видом “Боже, что я сейчас прочитал?” или “Как включить перевод статьи на русский”, то не спешите закрывать статью, а просто перемотайте вниз, там есть старый, как мир, способ обезопасить себя от слежки (Сноуден делает это, и Ассандж делает это, и даже Марк Цукерберг).

Тех людей, которые продолжили чтение, я для начала попрошу скачать очень хорошую программку под названием Process Explorer. Она очень полезна для тех, кто интересуется природой тех или иных процессов, которые протекают в Windows , позволит отследить программы и службы, запущенные в системе. С её помощью легко выявлять вирусы и прочую дрянь, которая удачно маскируется под популярные процессы. Она на английском, установки не потребует, простой исполнительный файл.

Что делать?

Камеру надо заклеивать в последнею очередь. Для избежания такой проблемы следует соблюдать всем известные правила безопасности: не скачивать всякую фигню из левых источников, не открывать подозрительные файлы из почты, не поддаваться на уговоры «поставить программу для накрутки лайков VK», не давать никому работать за своим личным компьютером.

Но детям все же стоит заклеивать, пока они не освоят вышеописанные навыки.

Действия в случае заражения — тема отдельной статьи. В первую очередь надо отключить компьютер от интернета (чтобы мошенник ничего не мог с ним сделать), а потом c Google разбирать конкретные решения для вашей платформы.

КАК ИЗ ВЕБ КАМЕРЫ СДЕЛАТЬ КАМЕРУ ВИДЕОНАБЛЮДЕНИЯ

Использование веб-камеры для организации видеонаблюдения требует минимальных усилий усилия и следующих приспособлений и оборудования:

- любой персональный компьютер (ПК) (настольный, нетбук или ноутбук);

- веб-камера, которая может быть, как встроена в ноутбук, так и внешнего исполнения, подключаемая к ПК через USB-разъем;

- специальная программка, скачиваемая из интернета и сохраняемая в любом месте на вашем компьютере.

В принципе, после запуска скаченной программы система видеонаблюдения готова к работе.

Для активации/деактивации режима видеозаписи необходимо кликнуть по галочке “запись”. Программа начнет по умолчанию записывать кадры при срабатывании программного детектора движения, сохраняющего те моменты, когда было хотя бы малейшее движение в пределах зоны обзора камеры. Такого рода программы имеют много дополнительных настроек, которые позволят наиболее оптимально настроить работу веб камеры.

Для просмотра кадров, сохраненных в памяти компьютера, следует зайти в пункт “Видео-архив” и запустить любой из видеороликов, удобно разбитых по датам.

Плюс ко всему, для экономии времени, можно просмотреть все ролики в ускоренном режиме, остановив их нужном месте для более детального просмотра и анализа.

Преимущества веб систем

Использование веб-камеры для видеонаблюдения имеет целый ряд преимуществ перед другими способами организации видеоконтроля:

- простота организации;

- минимальные вложения денежных средств на покупку необходимого оборудования и программного обеспечения;

- малые затраты времени на организацию наблюдения;

- высокое качество записи при условии использования веб-камер с высокими разрешающими способностями;

- возможность удаленного просмотра снятых роликов при помощи мобильных телефонов.

Основные недостатки

Одним из главных недостатков подобного наблюдения можно считать необходимость постоянно работающего ПК в отсутствие хозяина дома или на рабочем месте, что может создавать некоторые проблемы, включая расход электрической энергии и постоянно включенный в сеть электрический прибор.

Но при правильных объяснениях руководству фирмы или компании, в которой вы работаете, хорошо подобранном и исправной внутренней электрической проводке с такими небольшими неудобствами вполне под силу ужиться любому человеку.

Кроме того, следует учитывать, что, поскольку рассматриваемые камеры видеонаблюдения используют USB вход, то длина соединительных линий ограничена несколькими метрами. Можно, конечно, использовать USB удлинитель, но все равно больших дальностей это не обеспечит.

Опасно ли это для Mac?

Да. Есть некоторые разновидности RAT работают под MacOS. Вот например, кроссплатформенный Blackhole, который изображен на картинке выше. Стандартных функций у него поменьше, но можно запускать сценарии на Apple Script и Shell-скрипт.

В RAT для Mac разработчики часто не включают функции для записи видео, так как в OS X и MaсOS они не могут бороться с включением огонька, который позволяет пользователю обнаружить работу программы. Даже у совсем нового RAT, который появился конце 2016 года, Backdoor.OSX.Mokes.a есть только функции для записи видео с экрана и звука. К вебкамере у него доступа нет.

![Заклеивать или нет камеру ноутбука, чтобы на вас не могли заработать [18+]](https://inetmagaz.ru/wp-content/uploads/8/e/5/8e5a9964e71fc67d627e62db334f91a2.jpeg)

![Заклеивать или нет камеру ноутбука, чтобы на вас не могли заработать [18+]](https://inetmagaz.ru/wp-content/uploads/2/8/3/28308a7ccd963bacabdc6693da2da9ca.jpeg)